Krajem juna, nekoliko dana pošto je Republički geodetski zavod (RGZ) počeo da otvara baze podataka koje su devet dana bile blokirane usled hakerskog napada, novinar BIRN-a i autor ovog teksta primio je poruku sumnjivog sadržaja, koja je, kako se činilo, bila poslata sa zvaničnog maila jednog od službenika Zavoda. Detaljnijom analizom ustanovljeno je da je mail bio zaražen.

Uz pomoć više stručnjaka za informacionu bezbednost, programera i istraživača računarskih virusa, BIRN je uspeo da sazna šta se krilo iza zaraženom maila koji smo dobili, na koji način su bili zaraženi serveri RGZ-a i da dokaže da su problemi sa zlonamernim programima počeli mnogo pre nego što to javnosti bilo saopšteno.

BIRN je takođe utvrdio da se nije radilo samo o jednom, nego o najmanje tri zlonamerna programa i da je bar jedan od njih u server ušao putem mejl servera RGZ-a, odakle je istim putem pokušao da se dalje širi.

Tokom dvomesečnog istraživanja BIRN je došao do zaključka da hakeri nisu specifično ciljali Republički geodetski zavod, već da su “upali u sistem” RGZ-a jer je neko od zaposlenih očigledno greškom klinuo na zaraženi mail, čime je pokrenuta lančana reakcija.

Serveri Republičkog geodetskog zavoda prestali su da rade 14. juna 2022. godine, kada je saopšteno da je izvršen hakerski napad. Zbog toga je rukovodstvo, kako je rečeno, iz preventivnih razloga zaključalo celokupni sistem čime je bilo onemogućeno korišćenje servisa ove ustanove, uključujući i RGZ katastar. Pojedini servisi katastra su aktivirani 20. juna, mejl serveri su pušteni u rad 7. jula, a katastar vodova četiri dana kasnije.

Nakon što su određeni sistemi Republičkog geodetskog zavoda proradili, na sajtu ustanove objavljeno je saopštenje u kome je pisalo da je računarska sabotaža izvedena iz inostranstva korišćenjem ransomware virusa pod nazivom “Phobos”, koji funkcionišu tako što zaključaju uređaj, diskove i baze podataka koji ponovo budu dostupni tek kada se hakerima plati odšteta. Međutim, iz RGZ su saopštili da “za sada nije identifikovana poruka sa zahtevom za otkup”.

Dok nadležni tvrde da hakeri nisu ugrozili privatne podatke građana Srbije, stručnjaci za informacionu bezbednost sa kojima je BIRN razgovarao, analizirajući dostupne podatke, tvrde da su zlonamerni programi, koji su bili ubačeni u sisteme zavoda, mogli da ugroze lične podatke građana.

Ugroženi lični podaci pohranjeni u Republičkom geodetskom zavodu

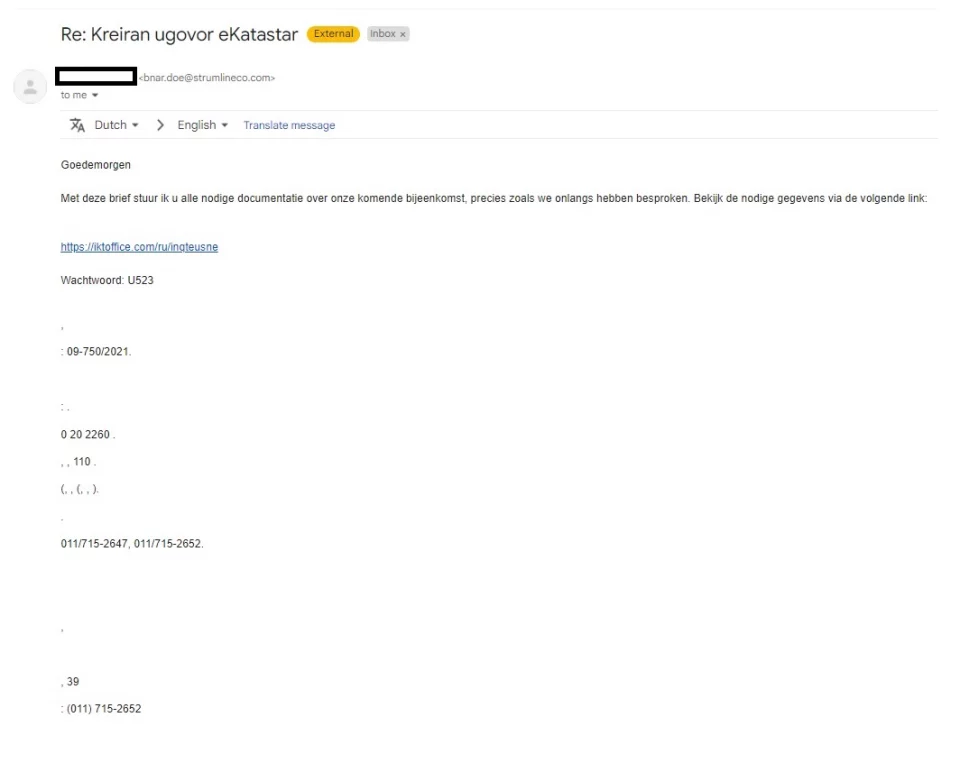

“Dobro jutro, šaljem vam neophodnu dokumentaciju uoči našeg sastanka, kao što smo se nedavno dogovorili. Pogledajte informacije na sledećem linku,” glasio je mail koji je 28. juna ove godine stigao na poslovni nalog novinara BIRN-a. U nastavku maila nalazio se link na koji je trebalo da se klikne, kao i kontakt telefon.

Mail je glasio na jednog službenika iz sektora za digitalnu transformaciju RGZ-a sa kojim su novinari BIRN-a prethodnih meseci bili u kontaktu. Naslov maila, kao i ostali detalji, činili su da sve izgleda kao nastavak prepiske, koju su zvaničnik zavoda i novinar BIRN-a imali u oktobru 2021. godine.

Međutim, jedna stvar je bila odmah sumnjiva – tekst maila bio je napisan na holandskom jeziku. Detaljnijom analizom IP-adrese i same email adrese postalo je jasno da se radi o malicioznoj nameri hakera.

Da je profesionalac ovo radio mejl bi bio na srpskom. Kampanja, ili šta već, nije bila namenjena Srbiji.

Vladimir Cicović, stručnjak za sajber sigurnost

Umesto zvanične mejl adrese „rgz.gov.rs“, hakeri su koristili email adresu sa nastavkom „strumlineco.com“. Sajtovi za analizu virusa prepoznali su mejl i IP adresu, registrovane na nemačkom serveru, kao grupu Qakbot zlonamernih programa, koji radi tako što učestvuje u komunikaciji između zaraženog email klijenta i njegovih kontakata.

Qakbot koristi lične podatke zaraženog korisnika i šalje mejl dalje svim kontaktima sa linkom koji može da inficira njihove računare. Određenom vrstom mimikrije skriva svoj identitet i lažno se predstavljajući povećava šanse za većim zaražavanjem drugih korisnika.

“Po ovome što može da se vidi iz tog maila, ovaj virus se širio. To mu je primarni zadatak. Ne znamo šta mu je bila meta”, kaže za BIRN Vladimir Cicović, stručnjak za sajber sigurnost.

Vladimir Cicović, stručnjak za sajber sigurnost, smatra da činjenica da je autor virusa mail napisao na stranom jeziku ukazuje da zlonamerni program vrlo verovatno nije bio namenjen Srbiji. “Da je profesionalac ovo radio mejl bi bio na srpskom. Kampanja, ili šta već, nije bila namenjena Srbiji. Ovo me jako podseća na jako loše kampanje grupe početnika”, kaže Cicović.

On kaže da zaraženi mail, koji je dobio novinar BIRN-a, ima direktne veze sa hakerskim napadom na Republički geodetski zavod jer jasno pokazuje da je ranija prepiska između službenika RGZ i novinara BIRN-a procurela i da se sada nalazi u rukama hakera.

“Prepiska novinara BIRN-a sa službenikom RGZ je u nečijim rukama. Haker ove podatke može prodati, dati, objaviti ali je činjenica da su podaci ukradeni. Mejl koji je dobio novinar BIRN-a je sasvim dovoljan dokaz za tako nešto. Moguće je da su i druge informacije takođe dostupne“, kaže naš sagovornik navodeći da ovo jasno pokazuje da je postojala pretnja ugrožavanja privatnih podataka.

On navodi i da postoji mogućnost da su hakeri iskoristili Qakbot kako bi u sistem Republičkog geodetskog zavoda ubacili Ransomware Phobos virus. “Jedna grupa prodaje pristup, a druga upada. Saradnja više grupa nije isključena. U zavodu su tragali za ovim Ransomware Phobos, a nisu gledali na koji način je on ušao, odnosno ko ih je otvorio”, objašnjava Cicović.

Nije poznato da li je još neko od građana primio sličan maliciozni mejl. BIRN se obratio kancelariji Poverenika za zaštitu informacija od javnog značaja iz koje su odgovorili da zaraženi mejl nije dokaz da su lični podaci ugroženi i da, kao takav, nema veze sa hakerskim napadom na RGZ.

Novinari BIRN-a poslali su pitanja i Zavodu, a iz kabineta direktora stigao je odgovor da se obratimo Tužilaštvu za visokotehnološki kriminal. Iz tužilaštva do dana objavljivanja ovog teksta nije stigao odgovor.

Iranski sajber napad u Albaniji

Početkom septembra vlada Albanije proterala je iranske diplomate iz tamošnje ambasade proglasivši ih nepoželjnim osobama nakon što je ustanovljeno da je Islamska Republika odgovorna za veliki sajber napad na Albaniju tokom jula meseca, koji je paralizovao brojne državne institucije.

“Iskoristili su slabosti naše digitalne bezbednosti i sada poseduju značajnu količinu dokumenata koje su prikupili tokom napada. Mi ne znamo koje su to informacije i da li su nosile neki stepen zaštite”, kazao je albanski stručnjak za sajber bezbednost Fabian Zila za BIRN-ov portal na engleskom jeziku Balkan Insight.

I treći zlonamerni program na serverima Zavoda

Istraživanje BIRN-a pokazuje, međutim, da su sistemi Zavoda osim već pomenutih Ransomware Phobos i Qakbot-a, bili zaraženi sa bar još jednim zlonamernim programom.

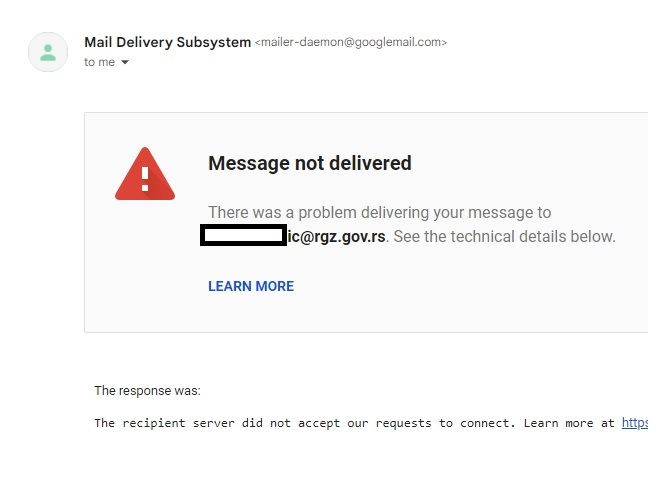

Do ovog saznanja novinari BIRN-a došli su nakon što su pokušali da službenika Zavoda kontaktiraju putem njegov zvaničnog maila. Umesto njegovog odgovora, dobili smo višestruke povratne automatske poruke, koje su ukazivale da nešto nije bilo u redu. Stručnjaci koji su pomagali novinarima BIRN-a na ovom istraživanju zbog toga su odlučili da dodatno analiziraju i zvanični mejl server RGZ-a.

Specijalni pretraživači, koji imaju mogućnost detektovanja sumnjivih aktivnosti, pokazali su da je zvanični mejl server službenika državnog katastra, koji je zaposlen u odeljenju za digitalnu transformaciju, po svoj prilici bio zaražen ozloglašenim Mirai botnet-om.

Mirai može ući u sistem na više načina, između ostalog tako što “provali” lozinku administratora sistema. Jednom kada ostvari pristup i uđe u sistem, virus može da zarazi na hiljade ostalih, povezanih uređaja kojima može da upravlja preko primarno zaraženog uređaja.

„Mejl server RGZ-a je bio deo Mirai botneta. Poslužio je hakerima kao ‘komandni centar’ sa koga je ‘operater’ botnet mreže mogao da zadaje komande drugim zaraženim računarima u RGZ-u „, kaže za BIRN Vladimir Cicović, stručnjak za sajber sigurnost.

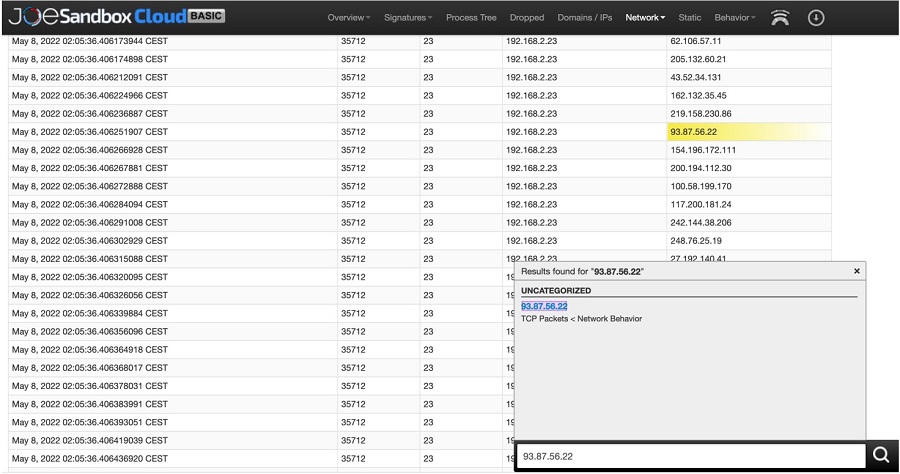

Ivan Marković, konsultant za sajber bezbednost, je na svom Twitter nalogu javno pitao Poverenika za informacije od javnog značaja i zaštitu podataka o ličnosti da objasni kako je moguće da podaci građana nisu ugroženi napadom na RGZ “kada je e-mail server 93.87.56.22/mailgw.rgz.gov.rs izgleda bio deo Mirai Botneta”. Odgovor Poverenika na ovo pitanje nije stigao.

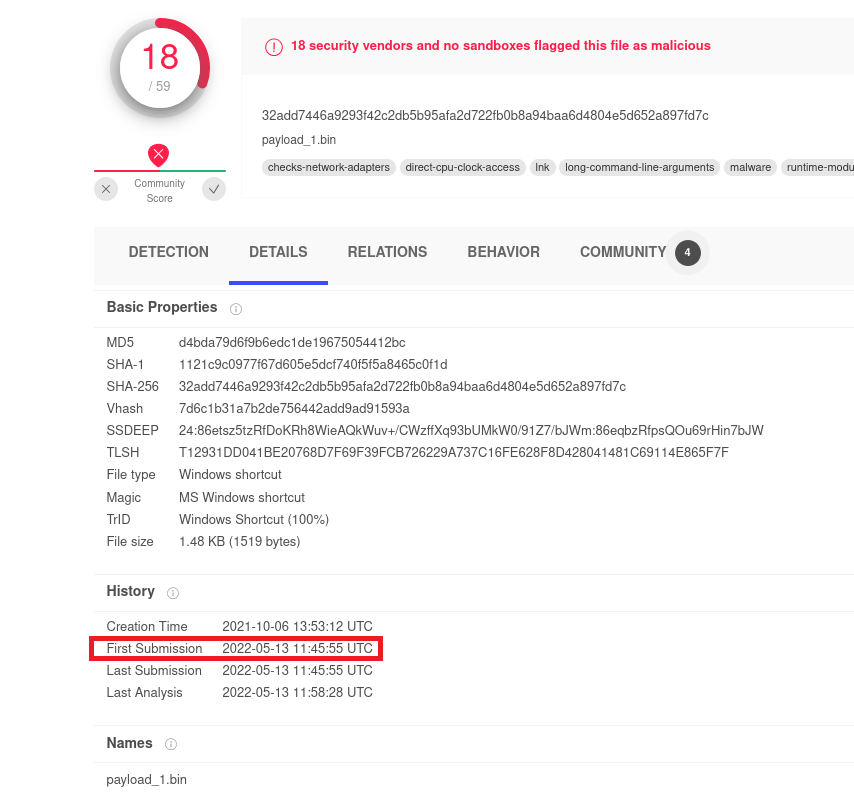

Mada su zvaničnici Republičkog geodetskog zavoda kazali da je virusa “Phobos” ušao u sistem RGZ-a krajem maja, istraživanje BIRN-a pokazalo je da su i Qakbot i Mirai botnet potencijalno bili prisutni nedeljama ranije.

U posebnim bazama podataka, kao datum detekcije Mirai botneta na mejl serveru RGZ-a navodi se 8. maj 2022. godine, dok je verzija Qakbot-a iz zaražene mejl poruke detektovana 13. maja, što je oko mesec dana ranije u odnosu na datum zvanično naveden kao početak hakerskog napada, a dve nedelje pre nego što je virus navodno ušao u sistem.

Naime, virus može da “sedi” dugo pre nego se aktivira. Zato u ovakvim slučajevima govorimo o dva termina – jedan je datum inficiranja, odnosno trenutka upada u sistem, a drugi je datum uništenja, odnosno trenutak kada zlonamerni program počinje da pravi štetu u sistemu.

Srbija na 13. mestu po broju sajber napada u svetu

Kako pokazuje izveštaj firme za proizvodnju antivirusnih rešenja Kasperski, Srbija se u prvoj polovini ove godine našla na 13. mestu u svetu po broju sajber napada na upravljačke sisteme i kritičnu infrastrukturu, odmah iza Vijetnama, Sudana, Tanzanije, Jemena, Bangladeša…

“Srbija je konstantno dosta visoko pozicionirana kada je reč o napadima tog tipa”, kaže za BIRN Darko Natalić, menadžer korporativnih komunikacija iz kompaniji Kasperski, koja je registrovala da je oko 46 odsto kompjutera koji na sebi imaju instaliran neki od antivirusnih rešenja ove kompanije pretrpelo napad malware-om.

Bojan Perkov, istraživač u SHARE fondaciji, nevladinoj organizaciji koja se zalaže za privatnost podataka i unapređenje ljudskih prava u online sferi, kaže za BIRN da organi vlasti koji upravljaju velikim informacionim i komunikacionim sistemima i obrađuju velike količine podataka o ličnosti možda imaju veću potrebu da se štite jer su pod većim rizikom, međutim ni manji sistemi ne bi nikako trebalo da se zanemaruju.

“Sve to iziskuje ekspertizu, vreme i finansijske resurse kako bi se dostigao nivo informacione bezbednosti dovoljan da spreči makar najkatastrofalnije posledice po društvo”, kaže Perkov.

Kojih šest računara ja zaraženo?

Poverenik za informacije od javnog značaja i zaštitu podataka o ličnosti je po službenoj dužnosti izvršio vanredni inspekcijski nadzor u Republičkom geodetskom zavodu i zaključio da baza podataka o imovini i vlasništvu nije bila ugrožena zbog hakerskog napada.

Međutim, službena beleška poverenika daje neke zanimljive podatke. Iz nje, recimo, saznajemo da je virus zarazio šest računara u RGZ-u, ali beleška ne nudi dodatne informacije o tome kako se desio incident.

Po ovome što može da se vidi iz tog maila, ovaj virus se širio. To mu je primarni zadatak.

Vladimir Cicović, stručnjak za sajber sigurnost

“Napad je morao biti urađen i izvršen kao i u svim sličnim slučajevima i to prikupljanjem podataka, širenjem na kompletnu mrežu i širenjem na nove mete”, kaže za BIRN Vladimir Cicović, stručnjak za informacionu bezbednost. On dodaje da je malo verovatno da je virus zarazio samo šest računara i da sistem RGZ-a nije bio najbolje zaštićen.

“Virus kad jednom upadne, on se širi i dalje, nije vidljiv. Ako je haker imao pristup šest računara, to je šest računara sa nekakvim pristupom sistemu. Ako je zaraženi računar imao status administratora sistema, onda postoji mogućnost da se prijavio na druge računare. Ako je mogao da se loguje, mogao je da pokupi šifre, a onda se i proširi na druge računare”, kaže on.

Predstavnici sindikata “Nezavisnost” objašnjavaju za BIRN da se radi o šest računara koji su imali viši nivo administracije i pristupa sistemu. “Administratori mogu sve. Mogu na daljinu da uđu na moj računar i da rade na njemu. Admini imaju pristup kompjuterima tako da je samim tim imao mogućnost pristupa različitim bazama podataka”, kaže Zoran Blagojević iz sindikata “Nezavisnost”.

Antivirus nije zaštitio RGZ

Nabavka od aprila ove godine u vrednosti blizu sedam miliona dinara kojom je RGZ obnovio 4.000 licenci ESET antivirusnog softvera izgleda nije uspela da zaštiti ovu instituciju od hakerskog napada.

Iz firme Extreme DOO, koja već duži niz godina dobija poslove nabavke ovog antivirus programa za RGZ i pruža tehničku podršku u primeni antivirusa službi katastra, kažu da je odgovornost na klijentu, odnosno samoj instituciji koja interno određuje postavku odbrane sistema.

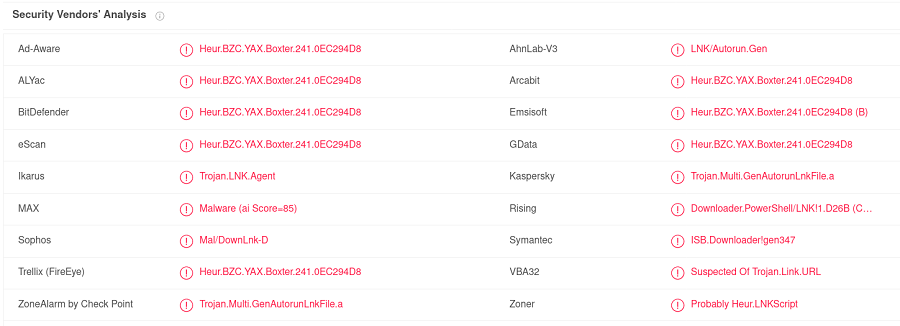

Primera radi, kada se zaraženi mejl unese u baze podataka koje proveravaju dejstvo antivirusa na verziju Qakbot-a kojom je bio zaražen mejl, pretraživač pokazuje da je navedeni Qakbot prepoznat od 18 antivirusnih softvera, među kojima nije i ESET.

Dodatno, ESET-ovi izveštaji o sajber pretnjama ne spominju Qakbot trojanac, dok upravo ransomware Phobos karakterišu kao jednog od najopasnijih ransomware-a po sajber-bezbednost. BIRN je u izveštajima naišao i na deo koji opisuje Mirai botnet i načine na koje bi korisnici mogli da se zaštite: “Jake lozinke i ispravna konfiguracija ključni u sprečavanju napada sličnih Mirai botnetu.”

Iako iz Zavoda javljaju da je opasnost uklonjena, izvor BIRN-a upoznat sa procesom popravke sistema, a koji je hteo da ostane anoniman, kazao je da bi otkrivanje bilo kakvih dodatnih informacije o tome šta se i kako desilo “bio veliki rizik za RGZ” .

“Sa aspekta bezbednosti moj stav nije da je sve prošlo”, kazao je izvor BIRN-a dodajući da će kasnije možda biti pogodnije vreme da se saopšte sve pojedinosti. “Predlažem da ostanemo u kontaktu do pogodnijeg trenutka”, zaključio je.

Zoran Blagojević iz sindikata kaže da “sistem i dalje baguje, najviše pisarnica. “Na taj server su spojeni gotovo svi računari. Meni kad bi tako radio mobilni telefon ja bih ga skrcao.”

Najnovija nabavka RGZ-a odnosi se na IT sistem za ranu detekciju sajber-napada, a konkurs je, kao konsultantska usluga, raspisan 12. septembra preko projekta Svetske Banke. Konkursom se predviđa nabavka opreme za prevenciju, monitoring i uzbunu u slučaju sajber-napada i anomalija u funkcionisanju mreže.