Zahvaljujući nedavnoj smeni dve tužiteljke Višeg javnog tužilaštva saznali smo dosta o stanju u toj instituciji, ali i podatak da se razmena informacija o sudskim slučajevima među tužiocima obavlja preko – Viber grupe.

Ana Toskić Cvetinović iz nevladine organizacije Partneri Srbija kaže za BIRN da u ovom konkretnom slučaju “iznenađuje manjak svesti o rizicima razmene podataka putem ovih kanala, posebno što ti isti ljudi, tužioci, istražuju i komunikaciju članova kriminalnih grupa, koji koriste aplikacije sa mnogo višim stepenom zaštite (poput Skaja).”

Da li su naši lični podaci ugroženi?

Istraživanje BIRN-a, kao i nedavni izveštaj Državne revizorske institucije pokazuju da postoje brojni propusti u oblasti informacione bezbednosti, kao što su nedovoljna fizička i logička zaštita opreme, zastareli operativni sistemi i nedostatak procedura za zaštitu podataka.

Iako bi mnogi želeli da misle da je informaciona bezbednost na zavidnom nivou, činjenice govore drugačije. Otkriće propusta u sistemu MojDoktor, koji je povezan sa svim domovima zdravlja i integrisanim zdravstvenim informacionim sistemom, kao i zastarelost računarske opreme i operativnih sistema u pravosudnom sistemu, navode na zabrinutost.

Na forumu „Bezbedan Balkan“, entuzijasti i stručnjaci za sajber-sigurnost iz regiona otkrivaju bezbednosne propuste na državnim sajtovima, nedovoljno zaštićenim resursima i dele informacije o curenjima podataka. Od septembra prošle godine, kada je forum osnovan, objavljeno je desetine detalja o kompromitovanim i neadekvatno zaštićenim državnim sajtovima, kao što su sajtovi Agencije za zaštitu prirodne sredine, Zavoda za intelektualnu svojinu, Elektromreže Srbije, JP Pošte, Zavoda za veštačenje, Hidrometereološkog zavoda i drugih.

Pravila foruma propisuju da je propuste moguće javno objaviti samo ako ih je član otkrio koristeći javno dostupne alate. To znači da su potencijalne „rupe“ na državnim sajtovima praktično otvorene za maliciozne hakere, koji putem sajta mogu da prodru u dublje infrastrukture državne mreže, servera ili baze podataka.

Za neke državne sajtove nije potrebna nikakva analiza da bi se dokazalo da su nebezbedni. Naime, popularni veb-pretraživači upozoravaju korisnike i takve sajtove stavljaju van funkcije. Odsustvo bezbednosnog sertifikata (tzv. SSL sertifikat) kod nekih državnih sajtova omogućava malicioznim hakerima da presretnu komunikaciju korisnika sa sajtom i preuzmu podatke. Ovo je posebno zabrinjavajuće s obzirom na to da korisnici često moraju da ostavljaju osetljive informacije poput ličnih podataka ili bankovnih detalja na takvim sajtovima.

„Već je postala interna šala među sajber zajednicom da državni sajtovi nemaju SSL sertifikat“, kaže Goran Mekić, suosnivač novosadskog Tilda Centra koji okuplja novosadsku hakersku, haktivističku i programersku zajednicu.

Kako ističe osnivač foruma „Bezbedan Balkan“, Ivan Marković, i nakon što članovi ovog foruma prijave propuste nadležnim organima i institucijama kod kojih je propust uočen, retko dolazi do popravki, što znači da sistemi i dalje ostaju otvoreni za zloupotrebu.

Vladimir Radunović iz Diplo fondacije kaže da nadležni organi često nisu spremni da čuju o postojećim rupama u sistemu ili nemaju dovoljno kapaciteta da se time pozabave.

“Ja se bojim sofisticiranih napada, curenja podataka, hakera koji vade podatke, kopaju, a da ih ne vidiš. Ja sam uveren da su duboko u srpskim mrežama hakerske grupe svetskih sila. Geopolitički smo interesantni svima, pa dođemo ‘sajber Kazablanka’”, kaže za BIRN Vladimir Radunović iz Diplo fondacije, međunarodne organizacije za izgradnju politika sajber bezbednosti.

Domaća haktivistička zajednica okupljena oko foruma “Bezbedan Balkan” nastavlja da otkriva propuste institucionalnih sajtova koji, i nakon prijave nadležnim organima i Nacionalnom Centru za prevenciju informaciono-komunikacionih rizika (CERT), uglavnom ne bivaju zakrpljeni.

Ana Toskić Cvetinović, izvršna direktorka nevladine organizacije Partneri za demokratske promene, kaže da incidente često prijavljuju građani ili stručnjaci za sajber bezbednost koji istražuju stanje u ovoj oblasti „iako bi po idealnom scenariju sajber propuste trebalo da prijavljuju sami subjekti kod kojih je do propusta došlo, ali to se uglavnom ne dešava.

Ranjivost @gov.rs domena

Prema najnovijem izveštaju Centra za prevenciju informaciono-komunikacionih rizika (CERT-a), fišing napadi su i dalje jedna od najvećih i najčešćih pretnji po sajber bezbednost javne uprave. Napadači koriste razne digitalne tehnike kako bi naveli žrtve da otkriju informacije – osetljive, finansijske, privatne ili bilo koje druge.

Analiza jedne fišing kampanje iz aprila 2020. je otkrila ranjivost u mreži domena „gov.rs“, koju koristi većina javnih institucija. Zlonamerni akteri su slali mejlove građanima predstavljajući se kao MUP Srbije, a cela kampanja je izgledala legitimno, jer je zaglavlje mejla sadržalo ispravan nastavak „@gov.rs“.

Analizirajući ovaj domen i fišing kampanju o kojoj je portal IT klinika prvi pisao, jedan od članova formule „Bezbedan Balkan“ je pokazao da domen „gov.rs“ nema implementirane bezbednosne komponente, što omogućava zlonamernim akterima da koriste ovaj domen u zaglavlju mejla za fišing napade. Na taj način je mnogo teže prepoznati da se radi o malicioznom mejlu, jer adresa pošiljaoca odgovara javnoj instituciji.

Na DarkNetu moguće kupiti oružje, drogu, baze ličnih podataka

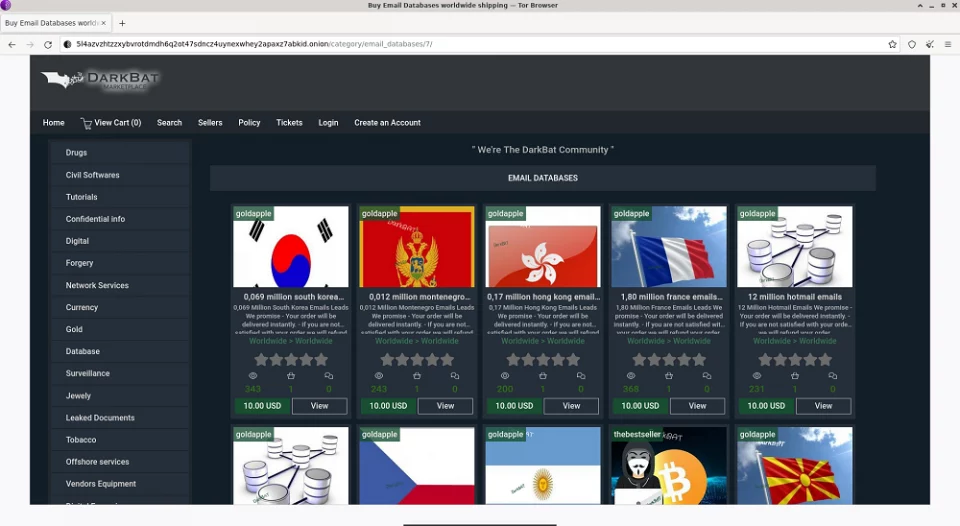

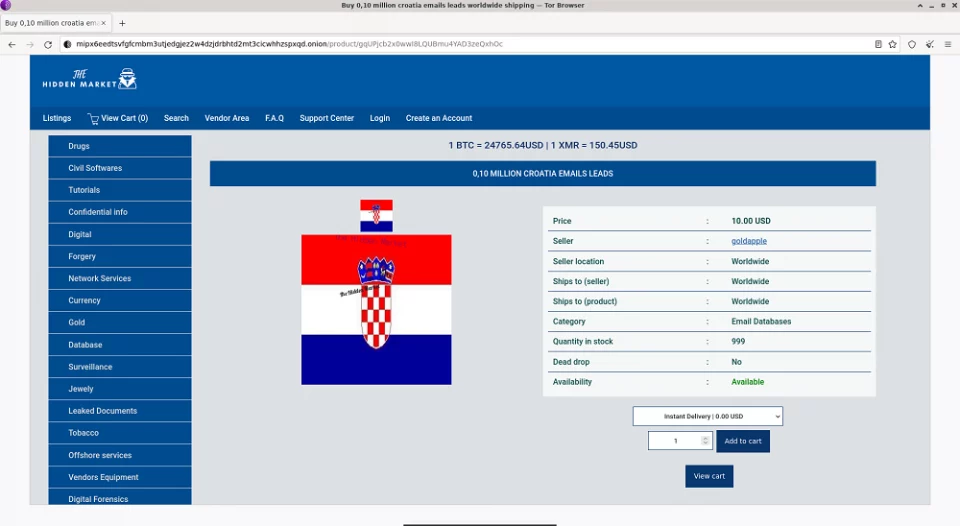

Internet kakav poznajemo krije svoju manje poznatu, tamnu stranu – DarkNet. Na ovom delu interneta, na takozvanim DarkNet „marketima“, korisnici pored droge i oružja, mogu da kupe i ukradene baze ličnih podataka.

Prema istraživanju BIRN-a, najjednostavniji uzroci curenja podataka su hakerski napadi – korišćenjem takozvane SQL injekcije. Ovaj proces omogućava hakerima da „injektuju“ specijalan kod u bazu podataka i tako dobiju pristup sajtovima javne uprave u Srbiji. Goran Mekić, jedan od osnivača novosadskog Tilda Centra, objašnjava da ovaj metod hakovanja omogućava zlonamernim akterima da se prijave na državne servise bez korišćenja lozinke, preuzmu fajlove i naprave štetu. “To je hakovanje za dečicu, prva stvar koju neko uči u ‘školici’. Ako neko upadne preko SQL injekcije, to znači da se institucija uopšte nije potrudila da se zaštiti. Postavlja se pitanje da li se to može nazvati hakovanjem uopšte.”

Jednom kada maliciozni akter dobije pristup bazi podataka, one se često prodaju na DarkNet marketima ili forumima.

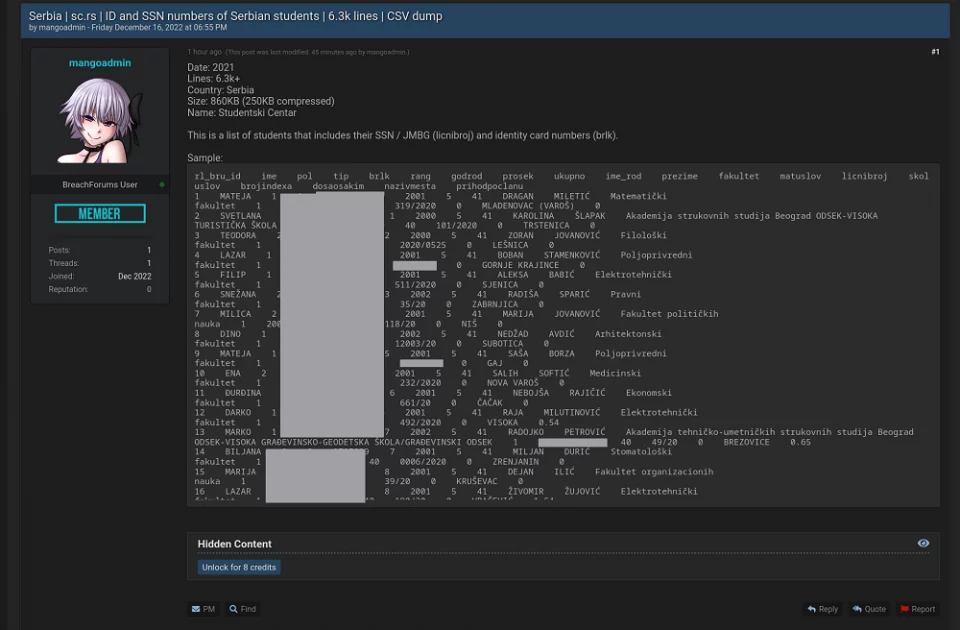

Na forumu „Bezbedan Balkan“ su već objavljeni snimci ekrana određenih baza podataka koje su procurile iz Srbije, a koje se mogu naći na DarkNetu. Na primer, jedna baza podataka iz Studentskog centra Beograda sa podacima o oko 6.300 studenata je nedavno stavljena na prodaju na jednom od DarkNet foruma.

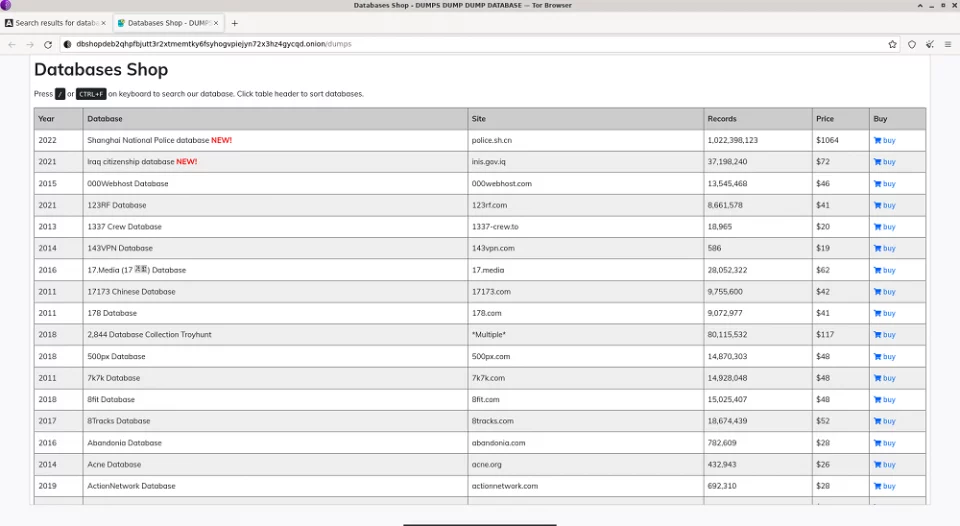

Na DarkNetu se mogu naći i druge procurele baze podataka, kao što su baze podataka Elektromreže Srbije, Fakulteta organizacionih nauka i EPS-a. Na jednom od DarkNet foruma, baza podataka sa email adresama EMS-a je postavljena na prodaju po ceni od 14 dolara, a istog dana je oglašena i baza podataka EPS-a po ceni od 15 dolara. Podaci Fakulteta organizacionih nauka, koji su procureli u novembru prethodne godine, prodaju se za 22 dolara.

Na DarkNet marketima se može pronaći desetine domaćih baza podataka koje su procurele u 2022. godini. Među njima se nalaze podaci sa mejlova Farmaceutskog, Matematičkog, Medicinskog, Rudarsko-geološkog, Elektrotehničkog fakulteta, Akademske mreže Srbije, kompanije Telekom i drugih organizacija.

Cena procurelih baza podataka zavisi od različitih faktora, uključujući datum hakovanja, broj preprodaja, količinu i kvalitet podataka u bazi. Međutim, uvid u sadržaj baze moguć je samo nakon uplate na kripto-novčanik, pri čemu ne postoji garancija da će kupac dobiti tražene podatke.

“Mi smo golje. Malo nas je, nezanimljivi smo. Čist motiv svega ovoga je ucena. Pre ćeš da ucenjuješ Holanđanina, Engleza, nego Srbina. Trenutno su najisplativiji za ucene sajtovi za upoznavanje. Na primer, ako neki direktor firme ima nalog na sajtu za traženje devojaka, a ovamo ima ženu… Tu sve može da procuri, čet poruke, lozinke”, kaže Goran Mekić iz Tilda Centra.

Međutim, kupac obično ne zna šta se tačno nalazi u procurelim bazama podataka sve dok ne izvrši kupovinu

Goran Mekić iz Tilda Centra izjavio je za BIRN da su procureli podaci građana Srbije često pretraživi na Google-u, te da nije potrebno pristupati DarkNetu kako bi se do njih došlo. To se posebno odnosi na podatke, koji su procureli usled hakerskih napada koji su se desili pre nekoliko godina.

U velikoj bazi procurelih podataka iz 2018. i 2019. godine pronađeno je veliki broj „gov.rs“ e-mail adresa, odnosno mejlova javnih službenika Srbije, koji su korišćeni za privatne potrebe i posete različitim veb-sajtovima. Ne može se sa sigurnošću utvrditi koje tačno veb-sajtove su ovi javni službenici posećivali koristeći službenu opremu i službene mejlove, ali su među kompromitovanim sajtovima pronađeni sajtovi za upoznavanje, letovanje, video igre i drugi.

Vladimir Radunović iz Diplo fondacije smatra da u javnoj službi manjka digitalne kulture: “Službenici drže zalepljene šifre po monitorima, ne osećaju odgovornost, nemaju svest o riziku ali to je problem svugde u svetu, nismo preterano posebni.”

Podaci srpske privrede idu preko servera u Americi

Nakon dojave jednog privrednika, novinari BIRN-a su saznali da se i-mejl serveri koje Ministarstvo finansija koristi za slanje e-faktura srpskim kompanijama nalaze u Sjedinjenim Američkim Državama. Analiza mejla „efaktura.mfin.gov.rs“, sa kojeg preduzetnicima stižu elektronske fakture, pokazala je da podaci putuju preko servera američke kompanije Twilio, koja je prošle godine pretrpela dva velika sajber-napada i curenje podataka.

Na forumu „Bezbedan Balkan“, jedan korisnik je objavio da čitav domen Uprave za trezor takođe prolazi kroz američkog pružaoca usluga, u ovom slučaju kompanija Cloudflare. Prema prošlogodišnjim izveštajima američkih medija, ista hakerska grupa koja je napala Twilio napala je i servere Cloudflare-a u istom periodu, ali kompanija je kasnije objavila da nije došlo do curenja podataka.

“Korišćenje servera lociranih u inostranstvu ne mora nužno da predstavlja dodatni rizik, ali se postavlja pitanje da li su ispunjeni svi zakonski i tehnički uslovi za iznošenje podataka iz zemlje i njihovu adekvatnu zaštitu (posebno kada se radi o zemljama van Evropske unije)”, kaže Ana Toskić Cvetinović iz organizacije Partneri za demokratske promene.

Ona navodi da je, sa druge strane, jedna od osnovnih svrha izgradnje nacionalnog Data centra u Kragujevcu bila da se podaci kojima rukuju organi vlasti pohranjuju u Republici Srbiji, kako bi postojala direktnija kontrola nad njihovom bezbednošću. “Samim tim iznenađuje što sistem e-faktura, čija je upotreba počela nakon uspostavljanja Data centra, koristi servere u inostranstvu. Drugo je pitanje da li je i centralizacija svih podataka dobar put i kakve to rizike nosi”, kaže Ana Toskić Cvetinović.

Revizor o prosveti, zdravstvu i pravosuđu

U poslednjih nekoliko godina, Državna revizorska institucija izdala je nekoliko izveštaja o informacionoj bezbednosti, uključujući pravosudne i zdravstvene sisteme, organe za objedinjenu naplatu, lokalne poreske administracije, program „esDnevnik“ i sistem za registar nepokretnosti.

Zastarela hardverska i softverska oprema, nedostatak strategije finansiranja, plana za slučaj katastrofe ili prekida rada, nepoštovanje zakonskih procedura i rokova, upravljanja i procene IT rizika, nedostatak obučenog IT kadra, kao i nedostatak kontrole rezervnih podataka, samo su neki od problema koje je revizor uočio.

U slučaju informacionog sistema „esDnevnik“, revizor je primetio da je prevelika nadležnost i ovlašćenja predati kompaniji Telekom ad, koja je napravila i održava softver. Ovo predstavlja potencijalni rizik u slučaju da Telekom prestane da pruža uslugu održavanja softvera, s obzirom na to da pružalac usluge ima autorsko pravo na izvorni kod. Osim toga, administracija nije ispoštovala pravilnik o proceni IT rizika i kreiranju rezervnih kopija podataka, što bi trebalo da radi nadležni organ, što može dovesti do prekida rada sistema u slučaju bilo kakvih problema.

U toku revizije lokalnih poreskih administracija, revizor je primetio da se podaci koje administracije preuzimaju iz drugih matičnih evidencija i registara čuvaju bez adekvatne kripto-zaštite.

Prema istraživanju BIRN-a, zdravstveni podaci građana su izloženi velikom riziku zloupotrebe zbog konfiguracije sistema koja omogućava neovlašćenim stranama lako pristupanje tim podacima.

Revizor u izveštaju objavljenom 10. februara 2021. navodi da nekoliko kompanija koje pružaju usluge održavanja informacionog sistema ima pristup osetljivim zdravstvenim podacima građana, što može dovesti do situacije da treća strana ima neovlašćen pristup ovim podacima, što se ranije već dešavalo.

Revizor ističe da službenici mogu lako pristupiti podacima pacijenata bez njihovog znanja, unosom samo jednog ulaznog podatka, kao što je matični broj, ime ili prezime, čak i ako pacijent nije fizički prisutan. Izveštaj takođe ukazuje na to da u većini zdravstvenih ustanova USB portovi nisu zaključani, što znači da je moguće preuzeti ili snimiti sve podatke o dijagnozama, lekarskim izveštajima i slično.

U izveštaju se takođe navodi da ne postoji plan za slučaj iznenadnog prekida rada sistema, koji je ključan za zakazivanje pregleda i lečenja. Dodatno, nisu usvojene procedure za bekapovanje i čuvanje podataka, zbog čega hard diskovi i rezervni podaci nisu kriptovani. Ministarstvo zdravlja i „Batut“ smatraju da to nije veliki rizik, što revizor osporava.

Revizor navodi da Ministarstvo zdravlja nije uspostavilo mehanizam zaštite podataka zdravstvenih osiguranika od strane pružalaca usluga aplikativnog softvera „Moj doktor“.

U februaru, istraživači sa foruma „Bezbedan Balkan“ otkrili su „rupu“ staru oko tri godine u sistemu MojDoktor koji je povezan sa svim domovima zdravlja i Integrisanim zdravstvenim informacionim sistemom. Korišćenjem otvorenih alata, istraživači su otkrili da su mejl serveri tri institucije – opšte bolnice u Prokuplju, doma zdravlja Stara Pazova i Kula – kompromitovani. Pored toga, procureli su i podaci Telekoma koji su se odnosili na IP adrese Doma zdravlja Kikinda, Rakovica, bolnice „Narodni front“ i Univerzitetskog Kliničkog centra Niš. Stručnjaci za sajber bezbednost su zbog ovoga upozorili na moguću kompromitaciju zdravstvenih i drugih podataka građana.

Revizor je u izveštaju naglasio zastarelu opremu u pravosudnom sistemu, ističući da prosečna starost računara iznosi 10 godina. Prema proceni revizora, čak 60% računara je zastarelo, te su stoga i nebezbedni, a rizik je još veći s obzirom na to da su ovi računari povezani na internet i mogu biti meta hakerskih napada. Iako postoji ova opasnost, sudovi nemaju obezbeđena sredstva u budžetu za modernizaciju opreme.

Pored zastarelog hardvera, više od 60% računara koristi zastarele operativne sisteme kao što su Windows XP, za koji je podrška istekla 2014. godine, Windows 8 koji nema podršku od 2016. godine i Windows Vista čija je podrška ukinuta 2017. godine. Revizor navodi da postoje slučajevi u kojima odgovorna lica tvrde da antivirusni softver uopšte ne postoji.

Jedan inspektor na preko hiljadu sistema

Prema podacima Državne revizorske institucije, u Srbiji postoji 1.234 informaciono-komunikacionih (IKT) sistema od posebnog značaja, što, kako tvrdi ova institucija, značajno premašuje kapacitete inspekcije za informacionu bezbednost koja ima samo jednog inspektora. Godišnje, u proseku, taj jedan inspektor izvrši oko 30 nadzora. Međutim, kako je Ministarstvo informisanja i telekomunikacija odgovorilo BIRN-u, za sve ove godine iz inspekcijskog nadzora nije proistekla nijedna krivična prijava.

Strategija razvoja informacionog društva i informacione bezbednosti za period 2021-2026. godine jasno ukazuje da trenutni broj inspektora za informacionu bezbednost nije dovoljan da bi se adekvatno nadgledao veliki broj operatora IKT sistema. U Strategiji se navodi da je „jasno da je jedan inspektor nedovoljan“ i da zbog toga „nije moguće proveriti da li veći broj IKT sistema od posebnog značaja primenjuje zakon i propisane mere zaštite“.

Jedan od problema je nedostatak klasifikacije IKT sistema prema stepenu rizika, što je dovelo do toga da svi operateri trenutno imaju isti, srednji stepen rizika.

Vladimir Radunović iz Diplo fondacije ističe da, pored manjka kapaciteta za praćenje primene zakona, problem predstavlja i primena Zakona o informacionoj bezbednosti koji je Srbija donela 2016. godine.

“Moraš da izgradiš kompetenciju ljudstva, saradnju sa privatnim sektorom, fakultetima, međunarodnim telima sa kojima nemamo saradnju. Propisani su i standardi informacione bezbednosti, ali je pitanje koja institucija može da ih ispuni. Ovi na vrhu se bave digitalizacijom, ali politika privatnosti i bezbednost im nije prioritet.” kaže Radunović.

Iako je Srbija 2016. uvela procedure, tela i Zakon o informacionoj bezbednosti u planu su izmene postojećeg zakona, pa se radna grupa za izradu nacrta novog zakona po prvi put sastala 20. aprila. Najveći problem trenutnog zakona je njegova primena, zaključak je državnog revizora i stručnjaka koji su govorili za BIRN.

Uloga CERT-a i Tela za koordinaciju poslova informacione bezbednosti

Srbija je od 2016. godine uspostavila nacionalni Centar za prevenciju informaciono-komunikacionih rizika (CERT), a od 2020. godine i Telo za koordinaciju poslova informacione bezbednosti.

CERT ima za cilj da pruža rana upozorenja, deli savete i reaguje na prijave sajber-incidenata, dok se Telo za koordinaciju sastaje na redovnim i vanrednim sednicama u slučaju sajber-incidenata koji mogu značajno narušiti informacionu bezbednost.

Kako BIRN nezvanično saznaje, Telo za koordinaciju poslova informacione bezbednosti se sastaje i vanredno, međutim iz Ministarstva informisanja i telekomunikacija nije dobijen odgovor na pitanje koji su konkretan povod bili ovih sastanaka.

U Strategiji razvoja informacionog društva i informacione bezbednosti 2021-2026. ističe se da operatori IKT sistema od posebnog značaja ne prijavljuju u velikom broju incidente Nacionalnom CERT-u, zbog straha od narušavanja ugleda, neznanja o tome gde treba da se prijave incidenti ili zato što uspevaju sami da reše incidente i odlučuju da ih ne prijave.

Iskustvo velikog broja članova foruma “Bezbedan Balkan” koji su prijavili propuste CERT-u ili državnim organima kod kojih su ih uočili najčešće je bilo – ignorisanje.

“Imali smo samo par slučajeva kada smo kontaktirani preko posrednika sa molbom da prosledimo detalje. Takođe lično sam obavešten više puta od strane građana da su neki od propusta koje su identifikovali ispravljeni posle više nedelja i to nakon insistiranja, a za neke propuste sam obavešten da još uvek nisu ispravljeni, posle više godina”, kaže Ivan Marković, osnivač foruma Bezbedan Balkan i stručnjak za informacionu bezbednost.

Vladimir Radunović iz Diplo fondacije smatra da CERT nema kapacitet, nezavisnost i budžet da se na ozbiljnom nivou bavi informacionom bezbednošću, te da je sama uloga CERT-a nedovoljno definisana i nepoznata široj javnosti. On dodaje i da mimo državne službe, ljudi ni ne znaju za CERT.

Anonimusi su navodno koristili istu ranjivost 2020. godine kako bi izmenili podatke na početnoj strani RHMZ veb-sajta

Manjak obučenog kadra

Vladimir Radunović iz Diplo fondacije kaže za BIRN da javne uprave imaju svoja IT odeljenja, ali da je neophodno zaposliti i stručnjake za sajber bezbednost: “I jedni i drugi imaju programersko znanje, ali sajber-bezbednost je drugo. To je potpuno drugačiji način razmišljanja. Trenutno u javnim organima imamo IT odeljenja, to je u redu, ali njima se onda natovare poslovi sajber bezbednosti, koji oni prihvate jer misle da umeju.”

Milan Sekuloski iz Mreže za sajber bezbednost kaže da su procedure za zapošlavanje spore, da firme tragaju za stručnjacima, ali da država to ne radi proaktivno. “Plate su posebna priča. Nijedan vrhunski stručnjak koga poznajem ne bi radio za državnu platu”, kaže Sekulosti. On ističe da Mreža za sajber bezbednost radi na razvoju talenata, između ostalog, i tako što organizuje nadmetanja za mlade talente. Dodaje da je cilj stvaranje baze mladih talenata, koji će se kasnije zaposliti u javnoj upravi, privatnim IT gigantima ili osnovati svoj start up, patentirati novi antivirus i slično.

Crtanje mete ili opravdani interes javnosti da zna

BIRN je uputio zahtev za pristup informacijama Ministarstvu informisanja i telekomunikacija i NBS-u u vezi sa izveštajima o sajber napadima koje su prijavile državne institucije nadležnom organu. Međutim, odgovor koji je stigao navodi da su ti izveštaji poverljivi podaci.

Sagovornici BIRN-a saglasni su da bi takve informacije trebalo da budu zaštićene od javnosti, ali isto tako i kažu da već postoje primeri javno dostupnih podataka, koji bi mogli da otkriju ranjivosti u sistemu.

Vladimir Radunović iz Diplo fondacije kaže da je državni Data Centar imao dosta prezentacija, da se izlazilo javno sa informacijama kakva je oprema tamo nabavljana, čak su objavljivane i pojedine šeme. “To je zlato za iole ozbiljne istraživače ili hakere.”

Stručnjak za informacionu bezbednost, koji nije želeo da otkrije svoj identitet, ukazao je na promo snimak događaja „Cyber Tesla“ iz 2021. godine i na medijsko izveštavanje koje ga je pratilo kao primer loše operacione sigurnosti. Izvor BIRN-a smatra da bi mnogi podaci sa ovog događaja trebalo da budu prikriveni, poput lokacije, lica vojnika, tagova sa imenima i prezimenima i opreme, jer ovako dostupni podaci mogu biti iskorišćeni od strane malicioznih aktera za bolje planiranje sajber napada na vojne ciljeve u zemlji. Isti izvor ističe da bi vojna lica trebalo da se suzdrže od objava na društvenim mrežama pogotovu kada se na njima nalaze osetljivi podaci.

“To je nedostatak kulture i procedura, generalno za državne organe, a pogotovo za vojsku. To bi trebalo biti jako limitirano”, kaže Vladimir Radunović iz Diplo fondacije.