- U proteklih godinu dana, NoviSpy softver je instaliran na četiri telefona aktivista, dok su zabeleženi tragovi neuspešnih pokušaja na još desetak uređaja.

- Cellebrite alati korišćeni su za otključavanje, preuzimanje podataka i kao priprema za instalaciju NoviSpy softvera u bar tri slučaja, čime su aktivistima preuzeti lični podaci, uključujući fotografije, kontakte i poruke.

- Vlasti su uz pomoć alata Cellebrite preuzele sve podatke sa telefona Ivana Bjelića, uključujući poruke, kontakte i istoriju lokacija.

- Ivan Milosavljević Buki je tokom razgovora u BIA bio meta neuspešnog pokušaja instalacije NoviSpy softvera.

- Nenadu Kovačeviću, aktivisti iz Majdanpeka, telefon je tokom policijskog zadržavanja otključan izraelskim alatom Cellebrite, a svi podaci s uređaja su preuzeti.

- Nikola Ristić bio je meta instalacije NoviSpy softvera nakon što su vlasti uz pomoć Cellebrite-a probile zaštitu njegovog uređaja.

- Na telefonu aktiviste Udruženja Krokodil pronađen je NoviSpy softver, instaliran tokom informativnog razgovora u BIA. Softver je omogućio pristup privatnim podacim.

- Tehnički dokazi pokazuju da je tokom jednog meseca generisano i potencijalno instalirano više od 20 različitih uzoraka NoviSpy softvera, što ukazuje na širok obim nadzora.

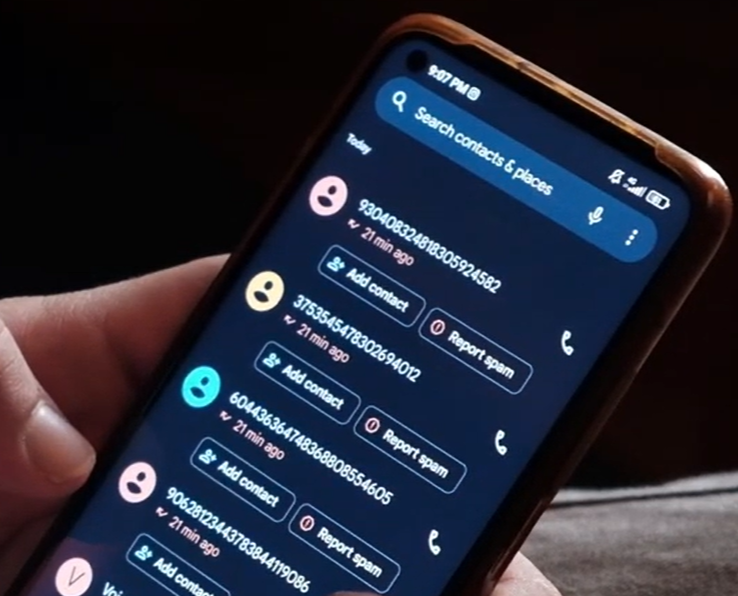

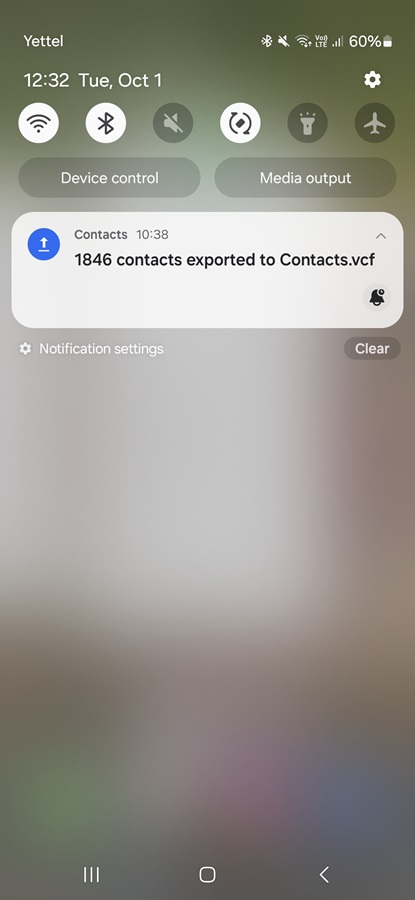

Kada je aktivista Udruženja Krokodil otišao na informativni razgovor u BIA, zatraženo je da svoj telefon ostavi na stolici ispred kancelarije. „Izašli smo nakon sat i po, a na telefonu je primećena notifikacija koja je pokazivala da su mi eksportovani svi kontakti,“ ispričano je za BIRN, uz insistiranje na anonimnosti.

Nezavisno veštačenje tog telefona, koje su sproveli stručnjaci organizacije Amnesty International, otkrilo je da je BIA, pored digitalne forenzike ovog uređaja, instalirala i špijunski softver za praćenje, poznat kao spyware. „Tokom naredne dve nedelje gledali su, pa, boga mi, šta radi moja ćerka, kako se kupa, fotografije koje delimo s bakom i dekom – sve informacije. Užasno,“ navedeno je.

Ovo je samo jedan od brojnih slučajeva gde su srpske službe bezbednosti tokom prethodnih godinu dana na nedozvoljen način pokušale ili uspele da „probiju“ telefone aktivista, izvuku celokupan sadržaj uređaja ili instaliraju špijunski softver za praćenje.

BIRN je razgovarao sa petoro srpskih aktivista – Ivanom Bjelićem, Ivanom Milosavljevićem Bukijem, Nikolom Ristićem, Nenadom Kovačevićem i aktivistom Udruženja Krokodil – za koje su forenzičari Amnesty International-a utvrdili da su im srpske službe bezbednosti iz telefona izvlačile podatke i ubacivale špijunski softver. Osim toga, BIRN je intervjuisao više od dvadeset aktivista koji sumnjaju da su njihovi telefoni zaraženi špijunskim programima, kao i digitalne forenzičare i pravne stručnjake, dokumentujući praksu nezakonitog prikupljanja ličnih podataka i infekcije telefona malignim softverom.

Istraživanje BIRN-a pokazalo je da su policija i BIA koristili različite taktike kako bi aktiviste priveli na informativne razgovore, a potom došli do sadržaja njihovih telefona. Dok su neki pozivani na razgovor, drugi su privođeni uz primenu sile. Ti razgovori, koje su aktivisti često opisivali kao besmislene, služili su samo kao način da se obezbedi pristup uređajima i vreme potrebno za probijanje zaštite telefona i izvlačenje podataka.

Oduzeti telefoni su odnošeni „iza zatvorenih vrata“, gde su priključivani na naprednu opremu za digitalnu forenziku izraelskog proizvođača Cellebrite, o kojoj je BIRN već pisao, poznatu po otključavanju uređaja. U nekim slučajevima, pored izvlačenja podataka, u telefone je instaliran spyware domaće proizvodnje – NoviSpy.

Amnesty International je do novembra 2024. forenzički analizirao više od 20 uređaja članova civilnog društva, uglavnom Android uređaja. Potvrđena su četiri slučaja korišćenja NoviSpy softvera između februara i novembra 2024, a na dodatnim uređajima pronađeni su tragovi neuspelih pokušaja instalacije NoviSpy softver. U bar tri slučaja Cellebrite alati korišćeni za otključavanje telefona. Tehnički dokazi ukazuju na daleko širi obim nadzora, jer je u samo jednom mesecu generisano i potencijalno instalirano više od 20 jedinstvenih uzoraka NoviSpy špijunskog softvera.

Napadač je nevidljiv, a to ga čini svemoćnim. To je ono što najviše zastrašuje.

Pravnici su za BIRN istakli da je BIA ovim grubo prekoračila svoja ovlašćenja jer nije imala sudsku naredbu za ove aktivnosti, napominjući da u Srbiji ne postoji pravni osnov za korišćenje bilo kakvog spyware-a.

“Ovo ima negativan uticaj na privatnost, slobodu izražavanja, slobodu udruživanja, i to ne samo targetiranih osoba već i šireg aktivističkog kruga pojedinaca i organizacija. Pogubne su posledice po demokratiju i demokratske procese u zemlji jer se stiče utisak da ne postoji nikakva kontrola nad radom policije i BIA”, kaže za BIRN Ana Toskić Cvetinović iz nevladine organizacije Partneri Srbija.

Ivan Bjelić: Kako su mi preko forenzike zavirili u život

U decembru 2023. godine, Ivan Bjelić, ekološki aktivista iz grupe Sviće, našao se na meti vlasti na način koji je, kako kaže, duboko uznemirujući i u suprotnosti sa osnovnim ljudskim pravima. Priveden na dan parlamentarnih izbora 17. decembra, proveo je dva sata u policijskoj stanici na Novom Beogradu dok su službenici Ministarstva unutrašnjih poslova analizirali njegov mobilni telefon koristeći moćni forenzički alat Cellebrite UFED. Prema nalazima Amnesty International, forenzički zapisi pokazuju da je Ivanov telefon bio povezan putem USB kabla sa eksternim sistemom oko 17:55 po lokalnom vremenu tog dana. Vlasti su na taj način došle do svih njegovih ličnih podataka.

“Bukvalno mogu da znaju šta radim svakog dana — koju hranu kupujem psu, kad idem u teretanu, koliko često zalivam biljke na terasi,” kaže Ivan za BIRN. Ono što ga najviše zabrinjava nije samo invazija na njegovu privatnost, već i šira poruka koja se time šalje drugim aktivistima.

Bjelić kaže da su policajci u civilu pokušali na silu da mu otmu telefon još prilikom privođenja, da bi u prostorijama MUP-a na jednoj stranici dobio pisanu sudsku naredbu za pretres njegovog elektronskog uređaja.

Nakon što je potpisao pismenu naredbu, službenici su od Bjelića tražili da im otključa telefon i preda svoj PIN, što je on i uradio – a zatim su telefon odneli i zadržali narednih par sati. Na kraju mu je telefon vraćen.

Ivan, koji se u više navrata našao na udaru vlasti zbog svog aktivizma protiv rudarenja litijuma, primećivao je neobično ponašanje svog telefona još od 2021. godine. „Telefon bi se sam uključivao i isključivao, nasumično vibrirao, a tokom razgovora sa saborcima toliko se zagrevao da nisi mogao da ga držiš u ruci. Bilo je jasno da nešto nije u redu,“ priseća se. “Dešavalo se da za mesec dana potrošim 50GB, od toga 12-13GB ne znam gde je otišlo.”

Bjelić je u ovom periodu dobijao sumnjive telefonske pozive, bez jasnog pozivnog broja i sa prevelikim brojem cifara koji ne liče na običan telefonski poziv. Istraživači iz Amnesty International upozoravaju da je ovo potencijalni indikator zaražavanja spywire koji radi na daljinu, poput Pegazusa ili Predatora.

Na dan hapšenja, policajci u civilu priveli su Ivana uz obrazloženje da postoji potraga za njim zbog neplaćene saobraćajne kazne od 10.000 dinara. Međutim, pitanja tokom ispitivanja bila su daleko od rutinske procedure za neplaćenu saobraćajnu kaznu. „Pitali su me da li imam bombe, planiram li teroristički napad, ili da li sam gledao kako da kupim puške. Nakon svega toga se analizom ispostavilo da na mom telefonu postoji Cellebrite softver, da imaju kopiju svega što se nalazilo na mom telefonu, što je jezivo,“ kaže Ivan.

Prema rečima advokata Nikole Lakića, mere tajnog nadzora mogu da se primenjuju u slučajevima najtežih krivičnih dela, a da je sve drugo gruba povreda prava građana.

BIA ne može samoinicijativno oduzeti mobilni uređaj, izvući podatke ili veštačiti telefon bez odgovarajuće naredbe tužilaštva i suda.

Advokat Nikola Lakić

Ivanova priča o nadzoru ima i druge uznemirujuće aspekte. Kada je nemački kancelar Olaf Šolc jula 2024. posetio Srbiju, Ivan je primetio crni automobil koji ga je pratio kroz grad. „Znali su gde sam u svakom trenutku, sve dok na telefonu nisam uključio režim rada u avionu. Tada su nas izgubili,“ kaže. Dva dana kasnije, isti automobil ga je zaustavio na ulici. „Pokazali su mi značku i rekli da ne smem da ih snimam. Objasnili su da su tu po direktivi, ali nikada nisam saznao zašto baš mene prate.“

Forenzička analiza Amnesty International-a potvrdila je Ivanove sumnje. Cellebrite UFED, alat poznat po svojoj sposobnosti da preuzme sve podatke sa telefona, korišćen je za izdvajanje njegovih poruka, slika, kontakata i drugih privatnih podataka.

Kaže da se deo ljudi uplašio nakon svega ovoga, ali da je velika većina postala još odlučnija u svojoj borbi. “Sada kada među sobom razgovaramo o informacijama koje želimo da ostanu poverljive, to činimo isključivo uživo, bez telefona i računara”, kaže Bjelić za BIRN.

Cellebrite otključava, BIA špijunira

Cellebrite oprema za digitalnu forenziku, koja je korišćena na telefonu Ivana Bjelića i drugih aktivista, služi za prodor u duboku arhitekturu telefona. Ova tehnologija omogućava pristup obrisanim podacima, cloud nalozima, pa čak i nekim zaštićenim aplikacijama.

Telefon bi se sam uključivao i isključivao, nasumično vibrirao, a tokom razgovora sa saborcima toliko se zagrevao da nisi mogao da ga držiš u ruci. Bilo je jasno da nešto nije u redu.

Ivan Bjelić

Specifikacije koje su procurele, kao i zvanični podaci kompanije Cellebrite, otkrivaju da njihova oprema može izvući obrisane poruke, skrivene podatke, istoriju lokacija kroz bazne stanice na koje je telefon bio povezan, bluetooth konekcije, Wi-Fi mreže i slično. Pored ovoga, srpske službe poseduju i Cellebrite analitičke module koji omogućavaju filtriranje i sortiranje podataka, vizualizaciju, mapiranje i obradu podataka uz pomoć veštačke inteligencije, uključujući prepoznavanje lica.

Kako se navodi u izveštaju Amnesty International-a, Cellebrite oprema pomagala je srpskim službama bezbednosti da otključaju telefone, čime je omogućen prostor za instaliranje špijunskog softvera za praćenje.

“Ako je ovo zaista slučaj, Srbija je prekršila ugovor i mi ćemo ponovo proceniti da li je to zemlja sa kojom ćemo raditi”, stoji u odgovoru kompanije Cellebrite na upite BIRN-a. Sličan odgovor dobio je i Amnesty International.

U zvaničnom pismu upućenom BIRN-u, kompanija objašnjava da je njena oprema strogo kontrolisana i licencirana isključivo za upotrebu uz sudski nalog i od strane organa reda nakon počinjenja krivičnog dela.

Hadžib Salkić, sudski veštak za informacione tehnologije koji koristi Cellebrite opremu, objašnjava za BIRN da ovaj alat automatski otključava sve telefone osim nekih najnovijih modela iPhone-a.

„Ako imate najnoviju Cellebrite licencu, telefoni se otključavaju automatski. Ne postoji zaštita protiv toga. Kada se jednom otključa telefon, Cellebrite praktično više nije potreban, osim ako je cilj ubrzanje procesa izvlačenja podataka – poput liste kontakata ili komunikacija sa društvenih mreža. U suštini, alat može da klonira sve što se nalazi u telefonu“, rekao je Salkić za BIRN. Dodao je da Cellebrite dolazi do podataka sa različitih servisa, kroz saradnju sa pružaocima usluga, proizvođačima telefona, operativnih sistema i aplikacija.

Znali su gde sam u svakom trenutku, sve dok na telefonu nisam uključio režim rada u avionu. Tada su nas izgubili.

Ivan Bjelić

Digitalni forenzičar i profesor Univerziteta Metropolitan Igor Franc izjavio je za BIRN da proces probijanja šifre i izvlačenja podataka zavisi od količine informacija na telefonu, te da može trajati od nekoliko sati do preko 10 sati.

Itaj Mek, izraelski advokat za ljudska prava, ističe da će, ukoliko se slični slučajevi zloupotrebe ponove, biti teško da kompanija tvrdi kako to nije mogla da predvidi. „U tom slučaju, kompanija bi mogla biti smatrana pravno odgovornom za zloupotrebe,“ zaključuje Mek za BIRN.

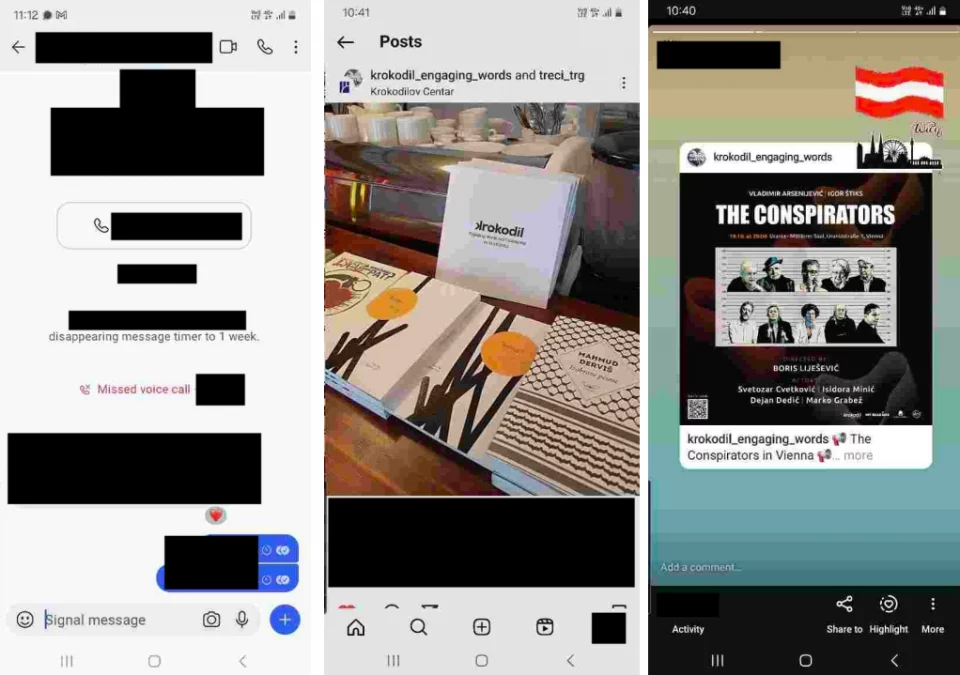

Aktivista Krokodila: Informativni razgovor kao drugi naziv za ubacivanje špijunskog softvera

Kada je aktivista Udruženja Krokodil dobrovoljno otišao na informativni razgovor sa pripadnicima BIA, nije mogao da nasluti da će to rezultirati dubokim narušavanjem privatnosti. Umesto podrške i zaštite, dogodio se neovlašćeni pristup telefonu, uključujući instalaciju sofisticiranog špijunskog softvera.

Sve je počelo krajem septembra 2024. godine, nakon što je grupa osoba koje govore ruski jezik nasilno ušla u prostorije Udruženja Krokodil, uklonila ukrajinsku zastavu i ostavila preteću poruku. Incident je prijavljen policiji, ali izostanak zapisnika i nereagovanje vlasti naterali su člana udruženja da se obrati BIA.

„Upitano je: Da li vam nešto treba iz mog telefona?“, na šta su odgovorili da im ništa nije potrebno. „Telefon je ostavljen na jakni, na stolici ispred kancelarije,“ ispričano je za BIRN.

Razgovor, koji je trajao sat i po, završio se bez ikakvog zvaničnog zapisnika, što je ocenjeno kao neuobičajeno. „Operativac je odveo do kancelarije bez ikakve procedure. Čak i kada su pitali na pultu, samo su rekli: ‘Ide kod nas, u prostorije BIA.’ To je bilo čudno, jer obično traže ličnu kartu ili postoji neki protokol – ostaviš stvari, upišu te negde, nešto. Ovde ništa, ništa, ništa. Ni zapisnik s razgovora,“ navedeno je za BIRN.

Međutim, ono što je otkriveno po povratku kući bilo je daleko alarmantnije. Na ekranu telefona pojavila se notifikacija da su kontakti eksportovani tokom razgovora, u tačno zabeleženom vremenskom okviru.

Angažovan je tim stručnjaka za bezbednost koji su analizirali telefon i otkrili da su na uređaj tokom razgovora instalirane dve špijunske aplikacije. Prema izveštaju Amnesty International-a, aplikacije, nazvane NoviSpyAdmin i NoviSpyAccess, omogućile su vlastima pristup privatnim podacima, uključujući kontakte, galeriju, pa čak i fotografije članova porodice.

Tokom naredne dve nedelje gledali su, pa, boga mi, šta radi moja ćerka, kako se kupa, fotografije koje delimo s bakom i dekom – sve informacije. Užasno.

Aktivista Krokodila

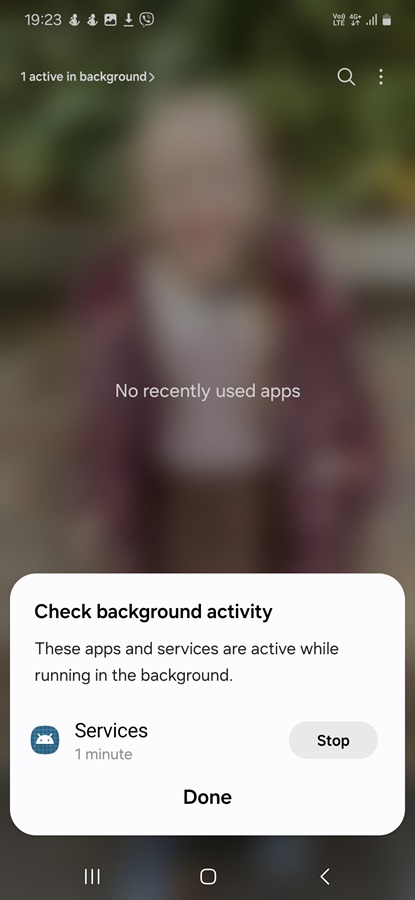

Prema nalazima Bezbednosne laboratorije Amnesty International-a, 1. oktobra 2024. godine u 10:20, samo nekoliko minuta nakon početka razgovora, telefon je povezan na računar putem USB kabla. Softveri su instalirani pomoću ADB debugging protokola, a bezbednosne funkcije telefona su onemogućene.

Jedna od aplikacija, NoviSpyAdmin, omogućava prikupljanje evidencije poziva, lista kontakata, pa čak i aktiviranje mikrofona radi prisluškivanja. Druga aplikacija, NoviSpyAccess, zloupotrebljava funkcije pristupačnosti Android sistema kako bi prikupljala snimke ekrana, pratila lokaciju uređaja i aktivirala kameru.

„Sa ovim softverima, oni ne samo da su mogli da prate kretanje i razgovore, već su imali pristup i najintimnijim trenucima privatnog života,“ navedeno je. „Posebno je zastrašujuće saznanje da su čak gledali fotografije porodice.“

Kada su ova otkrića predočena BIA, naišlo se na zid ćutanja. Zvaničnici su tvrdili da nemaju nikakve veze sa incidentom i da nisu upoznati sa navodima. Međutim, analiza Amnesty International-a sa visokim stepenom sigurnosti povezuje instalirane aplikacije sa BIA-om.

„Zašto su me dodatno ugrozili?“ postavljeno je pitanje.

Amnesty otkriva: Srbija razvila sopstveni spyware – NoviSpy

Spyware koji je korišćen za praćenje aktivista u Srbiji razvijen je interno od strane BIA, pokazuje istraživanje Amnesty International-a.

Špijunski softver, nazvan NoviSpy, predstavlja sofisticirani alat za nadzor, ali za razliku od globalno poznatih programa poput Pegasusa i Predatora, koji rade na daljinu, NoviSpy zahteva fizički pristup otključanom telefonu.

Vratili su mi telefon nakon sat i po, navodno da im pokažem brojeve ljudi koji su me zvali. Kada sam ga otključao, agent je pokušao da mi ga istrgne iz ruke.

Ljubomir Stefanović, autor podcasta Slavija.info

Nalazi Amnesty International-a otkrivaju da su operativci BIA koristili izraelsku forenzičku tehnologiju Cellebrite za otključavanje telefona. Nakon toga, na uređaje su instalirane špijunske aplikacije koje su potpuno nevidljive za korisnika. Ove aplikacije omogućavaju prikupljanje lista poziva, kontakata i SMS poruka, praćenje lokacije telefona, pravljenje snimaka ekrana, kao i pristup mikrofonu i kameri uređaja.

Softver sa gotovo identičnim karakteristikama korišćen je za prikupljanje dokaza protiv optuženog policijskog generala Slobodana Malešića, o čemu je BIRN već pisao. U optužnicu je tada uključeno na stotine skrinšotova ekrana njegovog telefona, na kojima su se videli detalji poput muzike koju sluša i poruka koje razmenjuje. Dostavljeni skrinšotovi pokazali su da je instalirani softver fotografisao ekran telefona više puta tokom dana, nekad i do 20 puta u minuti. U dokumentaciji se našlo više desetina hiljada skrinšotova sa njegovog uređaja.

Tragovi razvoja softvera NovySpy datiraju još iz 2018. godine. Analiza IP adresa povezanih s novootkrivenim spyware-om, koju su sproveli stručnjaci Amnesty International-a, pokazala je da ovaj spyware komunicira i skladišti podatke na serveru unutar BIA. Zanimljivo je da je taj server ranije hostovao nemački softver za špijunažu FinSpy. Server je registrovan na operativca BIA, D.P, koji je učestvovao u pregovorima za nabavku još jednog spyware-a od italijanske kompanije Hacking Team.

Zabrinjavajuće je i to što se infrastruktura NoviSpy-a preklapa s onom Telekoma Srbija, najvećeg državnog telekomunikacionog provajdera. Ovo podseća na ranije izveštaje o ulozi Telekoma u nabavci špijunskih tehnologija, uključujući pomenute FinSpy i italijanski softver koji je predložen kao rešenje za vojnu bezbednosnu agenciju.

Google, obavešten od strane Amnesty International-a, potvrdio je da je NoviSpy zlonameran i uklonio ga sa kompromitovanih uređaja. Istovremeno, Google je obavestio sve korisnike pogođene ovom špijunskom kampanjom.

„Ovo otkriće baca svetlo na obim digitalnog nadzora u Srbiji,“ zaključuje Amnesty u svom izveštaju. „Korišćenje tehnologije za ciljanje građana podseća na autokratske prakse koje direktno ugrožavaju osnovne slobode.“

Zabrinjavajuće je i to što se infrastruktura NoviSpy-a preklapa s onom Telekoma Srbija, najvećeg državnog telekomunikacionog provajdera.

Nikola Ristić: Telefon u rukama države

Nikola Ristić je bio jedan od organizatora protesta povodom urušavanja nastrešnice na železničkoj stanici u Novom Sadu, tragedije u kojoj je stradalo 15 ljudi, a dvoje teško povređeno. Plan je bio jednostavan, ali simboličan – obojiti Trg republike crvenom bojom kako bi se ukazalo na odgovornost vlasti. Međutim, umesto mirnog protesta, Ristić je doživeo zastrašivanje.

“Mi smo najavili da će skup biti od 12 sati, ali svi koji iole prate naš rad znaju da ćemo se tamo naći dva sata ranije. Samo što smo stali na trg, već vidim bar desetak inspektora u civilu, možda i neke koji su me ranije hapsili. Dok se ja osvrćem da vidim ima li naših ljudi koji su došli, ostavljam farbu na klupu – u tom trenutku pritrčava nekoliko muškaraca čije mi face nisu poznate i vade značke samo na blic. Mi smo inspektori taj i taj, treba da pođeš sa nama. Ja kažem okej samo mi recite gde idemo i zbog čega. Jedan kaže ajde da vidimo kakva ti je to farba, za šta, ja kažem krečim stan. E on kaže ‘sad ćemo o tvom krečenju stana da razgovaramo u stanici’. Ja rekoh dobro nema problema, jel mogu da znam zašto”.

U tom trenutku njegova partnerka Darija uključuje kameru. Nikolu ubacuju u automobil. Na ulazu u policijsku stanicu na Savskom Vencu od Nikole su tražili da sve svoje stvari stavi na automobil, a onda su ih skupili u kesu i poneli. U jednom trenutku, vratili su mu telefon i zamolili da pozove partnerku kako bi tražio od nje da ukloni snimak njegovog privođenja. Nikola je zaključao telefon i predao ga službeniku. Telefon je iznesen iz sobe, a njegovi podaci su tada kompromitovani.

Razgovor je trajao dva sata i pedeset minuta. “To o čemu smo mi razgovarali je više delovalo kao ubeđivanje da ja prestanem da se bavim aktivizmom”. Kad su ga pustili, vratili su mu sve stvari, uključujući i telefon.

Ristićev telefon, zaključan PIN kodom, bio je u posedu BIA tokom njegovog zadržavanja. Prema izveštaju Amnesty International-a, vlasti su pomoću izraelskog alata Cellebrite UFED probile zaštitu uređaja i instalirale špijunski softver NoviSpy. Ovaj softver omogućava potpunu kontrolu nad uređajem, uključujući pristup porukama, kontaktima, lokaciji i čak daljinsko uključivanje kamere ili mikrofona.

Kako je i zašto Amnesty razotkrio digitalnu represiju u Srbiji

U februaru 2024. godine, slučaj Slaviše Milanova, nezavisnog novinara iz Dimitrovgrada, postavio je temelje za otkrića Amnesty International-a o digitalnom nadzoru u Srbiji. Milanov, koji se bavi lokalnim temama, priveden je u policijsku stanicu nakon rutinske saobraćajne kontrole. Po povratku kući primetio je da se njegov telefon ponaša neobično – podešavanja za podatke i Wi-Fi su bila isključena.

Forenzička analiza Amnesty International-a identifikovala je upotrebu Cellebrite alata za otključavanje Slavišinog telefona dok je bio u posedu policije. Drugo otkriće bilo je još zapanjujuće. Forenzički dokazi ukazali su na prisustvo NoviSpy.

Ovaj slučaj označio je prekretnicu. Amnesty International je započeo sveobuhvatno istraživanje digitalnog nadzora u Srbiji.

Paralelno s istraživanjem Amnesty International-a, BIRN Srbija započeo je svoje istraživanje razgovarajući s aktivistima koji su bili mete, kao i sa stručnjacima. Naše istraživanje otkrilo je da su ove opasne tehnologije rutinski korišćene protiv novinara, aktivista i organizacija civilnog društva, omogućavajući srpskim vlastima gotovo neograničen pristup privatnim životima svojih žrtava.

Ivan Buki Milosavljević: Neuspešni pokušaji špijuniranja

Kad je Ivan Milosavljević Buki, lider grupe Rendžeri Istočne Srbije (RIS), 22. avgusta 2024. godine kročio u prostorije BIA u Požarevcu, nije očekivao da će postati žrtva intruzivne špijunske tehnologije. Pozvan na informativni razgovor da bi se upoznao sa novim operativcem BIA za taj kraj.

Razgovor koji je trajao tri sata Milosavljević opisuje kao besmislen i nepotrebno dug. „Postavljali su mi nejasna i nepovezana pitanja. Kao da smo na kafi, samo što je sve predugo trajalo,“ priča Buki za BIRN. Telefoni su konstantno zvonili, a agent koji ga je ispitivao često je izlazio iz prostorije. Rekao mu je da ostavi telefon u pretinac.

Ključni trenutak dogodio se kada je agent zatražio da vidi snimak napada radnika lokalnog vodovoda u Žagubici na članove RIS-a. Buki mu je rekao da je snimak dostupan na internetu, međutim službenici su insistirali da im pokaže video na njegovom telefonu.

Buki je uzeo telefon iz ormarića, pustio video i predao uređaj službeniku. „Dao sam mu ključ od pretinca, on mi je doneo telefon, ja sam mu otključao i pustio mu tu vest da pogleda međutim video sam da je nekako nezainteresovano gleda to. Telefon je bio u njegovoj ruci, on je kao skrolovao i u tom trenutku mu je opet zazvonio fiksni telefon, izašao je napolje ali je izašao sa mojim telefonom. Vratio se posle nekih pet minuta, vratio se sa ključem, a telefon je navodno ostavio tamo u pretnicu. Tog trenutka sam znao da je cela poenta tog razgovora da dođu do nečega iz mog telefona.“

Već od sledećeg dana, Buki je počeo da primećuje sumnjive aktivnosti na svojim digitalnim nalozima.

Nakon susreta, Milosavljević je zatražio forenzičku analizu svog telefona od Amnesty International. Rezultati su bili alarmantni. Stručnjaci su otkrili da je telefon bio povezan s računarom putem USB kabla, a vlasti su pokušale da instaliraju špijunski softver NoviSpy.

Međutim, pokušaj je propao zahvaljujući sigurnosnim merama Google Play Protect-a. Nova funkcija sistema zahtevala je dodatnu autentifikaciju putem biometrije ili PIN koda, što agenti nisu imali. Tokom tri sata, koliko je trajao razgovor i koliko je telefon bio u posedu BIA, izvršena su najmanje dva neuspešna pokušaja instalacije.

Tog trenutka sam znao da je cela poenta tog razgovora da dođu do nečega iz mog telefona.

Ivan Buki Milosavljević

Šta bi mogao da bude razlog ove akcije BIA? Buki kaže da se akcija srpske tajne službe desila u vreme kada je bila živa aktivistička priča oko Rio Tinta i rudarstva u Srbiji uopšte. “Verovatno su hteli dođu do naših komunikacija ne bi li videli koliko smo povezani, na koji način i šta planiramo”.

Većina aktivista koji su govorili za BIRN odbila je da operativcima preda otključane telefone, zbog čega su službe na licu mesta pokušavale, koristeći manipulativne tehnike, da od njih dobiju otključan telefon.

Bez naloga, bez prava: BIA radi izvan zakona

Nijedan aktivista koji je bio priveden na informativni razgovor u BIA i kome su tokom tog procesa izvučeni podaci sa telefona ili je u uređaj ubačen špijunski softver, nije dobio sudsku naredbu koja bi opravdala takve postupke, otkriva analiza BIRN-a.

„Nemam nikakav nalog, oni negiraju da se to uopšte desilo,“ kaže Ljubo Stefanović iz SlavijaInfo. Ivan Milosavljević Buki iz organizacije RIS dodaje da je razgovor bio „potpuno neformalan“.

Pravnici koji su govorili za BIRN potvrđuju da ovakvi postupci nemaju zakonsku osnovu. „BIA ne može samoinicijativno oduzeti mobilni uređaj, izvući podatke ili veštačiti telefon bez odgovarajuće naredbe tužilaštva i suda,“ kaže advokat Nikola Lakić. On ističe da su ovakvi postupci grubo kršenje ljudskih prava i da mogu predstavljati krivična dela zloupotrebe službenog položaja.

U pojedinim slučajevima, aktivistima su čak uskraćena osnovna prava. „Nijedan od privedenih aktivista ne potpada pod nadležnosti BIA. Sam čin njihovog privođenja i oduzimanja telefona predstavlja zloupotrebu ovlašćenja i niz krivičnih dela,“ tvrdi Lakić.

Njihov cilj je da me slome – finansijski, preko ljudi s kojima sarađujem, pokušajima da ih okrenu protiv mene, pa čak i pokušajima da ispadnem `lud`. Ili, jednostavno, nude novac da prestanem da radim ovo što radim. Ali ja neću odustati.

Ljubomir Stefanović

Pravnik Vladimir Marinkov upozorava na ozbiljne manjkavosti Zakona o krivičnom postupku (ZKP), koji daje preširoka ovlašćenja policiji i bezbednosnim službama u predistražnom postupku. „Ne postoji formalizacija tih postupaka, što omogućava da pojedinci budu predmet krivične obrade, a da to uopšte ne znaju,“ objašnjava Marinkov.

On ističe da BIA i policija koriste nejasne pravne definicije kako bi sprovodili aktivnosti koje zadiru u privatnost građana. „Ako se sprovode radnje usmerene prema jednom licu radi otkrivanja krivičnog dela, to lice nije ‘građanin’ već osumnjičeni, bez obzira na to da li je formalno obavešten o svom statusu,“ dodaje Marinkov.

Zakon o BIA omogućava agenciji da ima policijska ovlašćenja u slučajevima organizovanog kriminala i terorizma. Međutim, Predrag Petrović iz Beogradskog centra za bezbednosnu politiku ističe da ovakva ovlašćenja „guraju BIA ka represivnom radu, umesto ka preventivnom.“

„Ovlašćenja se lako mogu zloupotrebiti za manipulaciju istragama, pretnje krivičnim postupcima protiv kritičara vlasti ili disciplinovanje neposlušnih biznismena,“ objašnjava Petrović.

Nejasne granice između policije i BIA dodatno komplikuju situaciju. Evropska komisija već godinama u svojim izveštajima za Srbiju poziva na razdvajanje ovih službi kako bi se sprečile zloupotrebe.

Za razliku od praksi BIA, pojedini slučajevi zabeleženi u MUP-u pokazuju postojanje minimalne dokumentacije. Na primer, u slučajevima privođenja aktivista Nenada Kovačevića i Ivana Bjelića policija je ostavila pisane dokaze. Ipak, pravnici smatraju da je zadiranje u privatnost tokom tih postupaka bilo neosnovano.

Nenad Kovačević: Pod prismotrom zbog Starice

Nenad Kovačević, osnivač ekološke organizacije Nu Dau iz Majdanpeka, nije mogao da predvidi koliko će daleko ići pritisci na njega zbog protivljenja rudarskim operacijama kineske kompanije Ziđin na planini Starica. Kada mu je policija zakucala na vrata u podne, u ruci držeći naredbu za pretres stana, Nenad nije slutio da će njegov telefon postati ključni alat u pokušaju da se naruši njegov rad.

U stanu su u tom trenutku bile njegova žena i ćerka. Policajci su im omogućili da napuste prostorije, ostavljajući Nenada da prisustvuje pretresu. “Imali su nalog za pretres, telefona nema u papirima,“ priseća se. Policajci su ga fizički uzeli i on više nije imao priliku da ga koristi do osam sati uveče. „Odmah su mi rekli da ne mogu da se javim nikome. Telefon nisam ni pipnuo od trenutka kada su ga uzeli.“

U policijskoj stanici u Majdanpeku Nenad je premeštan iz jedne u drugu kancelariju, da bi se u jednom trenutku našao pred poligrafom. „Poligrafista koji me ispitivao znao je sve – od toga kada mi je umrla majka, do toga ko me je izdao i kada sam kao dete izgubio klikere ispred zgrade.“

Naredba za pretres ne navodi oduzimanje elektronskih uređaja, niti je Kovačeviću policija izdala potvrdu o privremeno oduzetim predmetima, što je bila u obavezi.

Ovaj događaj naveo je Nenada i njegov tim da preduzmu mere predostrožnosti. „Obrisali smo sve poruke iz grupa na Viberu. Iskreno, očekujemo da će opet da dođu.”

Na njegovom telefonu je nezavisno veštačenje organizacije Amnesty otkrilo tragove Cellebrite softvera, koji je verovatno izvukao sve podatke sa telefona u periodu Nenadovog boravka u policijskog stanici, u koju je priveden nakon detaljnog pretresa stana.

Špijunski softver i pretnje: Priča Ljubomira Stefanovića

Ljubomir Stefanović, autor podkasta Slavija Info, septembra 2024. godine priveden je na tročasovni informativni razgovor u prostorije BIA unutar policijske stanice na Voždovcu. Ono što je počelo kao rutinski poziv na razgovor, brzo je postalo pokušaj narušavanja njegove privatnosti.

Stefanović opisuje trenutak koji je otkrio pravu svrhu njegovog privođenja. „Vratili su mi telefon nakon sat i po, navodno da im pokažem brojeve ljudi koji su me zvali. Kada sam ga otključao, agent je pokušao da mi ga istrgne iz ruke,“ priča Stefanović. „Instinktivno sam mu gurnuo ruku, što je izazvalo njegovu burnu reakciju – optužio me za ‘napad na službeno lice.’” Nakon što je ponovo zaključao uređaj, telefon mu nije vraćen do skoro podneva. „Telefon je bio kod njih gotovo tri sata. Nemam šta da krijem”.

Osim pokušaja da pristupe njegovom telefonu, razgovor je obilovao pretnjama i pokušajima diskreditacije. Stefanović tvrdi da su mu pretili zatvorom, montiranim optužbama i pokušajima da ga javno osramote. „Rekli su mi da mogu da mi ‘nameste’ pet godina zatvora ili da dovedu transvestita na televiziju koji bi tvrdio da sam ga silovao. To su bile potpune budalaštine, ali njihov cilj je bio jasan – zastrašiti me.“

Pretnje su pratile i ponude za saradnju s BIA. „Rekli su mi da možemo ‘drugačije’ da rešimo stvari ako budem sarađivao. Jasno sam im rekao da to ne dolazi u obzir.“

Sam čin privođenja Stefanović opisuje kao demonstraciju sile. „Presreli su me na kraju ulice kombijem koji mi je preprečio put. Šestorica ljudi u svetloplavom kombiju ubacila su me unutra i odvezla u policijsku stanicu na Voždovcu. Mislim da me prate još od 2019. kada sam pokrenuo podcast. Znaju gde živim i kuda se krećem“.

„Policija je mogla da vidi moj imenik, fotografije s devojkom, letovanja i privatne trenutke, ali ništa što bi me moglo kompromitovati,“ kaže Ljubomir. „Njihov cilj je da me slome – finansijski, preko ljudi s kojima sarađujem, pokušajima da ih okrenu protiv mene, pa čak i pokušajima da ispadnem `lud`. Ili, jednostavno, nude novac da prestanem da radim ovo što radim. Ali ja neću odustati. Nemam nameru da menjam ono što radim, bez obzira na pretnje ili ucene. Naravno, pridržavam se mera opreza, ali svoj posao i posvećenost aktivizmu neću ni na koji način menjati.“

Stefanović je podneo krivičnu prijavu protiv direktora BIA, Vladimira Orlića, i nekoliko pripadnika BIA.

Prema rečima stručnjaka za forenziku, postoji velika verovatnoća da je manipulisano sa telefonom Ljubomira Stefanovića i da je u njega ubačen špijunski program za nadgledanje.

Civilno društvo na meti Pegazusa

Napadi na aktiviste, novinare i predstavnike civilnog sektora špijunskim softverima nisu novost i ne dešavaju se samo poslednjih meseci. Grupa međunarodnih organizacija za digitalna prava objavila je u oktobru prošle godine da su pojedini predstavnici civilnog društva u Srbiji bili meta napada špijunskim softverima vojnog nivoa, poput Pegazusa i Predatora.

Jedan od predstavnika civilnog društva, koji je 16. avgusta 2023. postao meta ovih špijunskih programa, odlučio je da govori za BIRN pod uslovom anonimnosti.

Jedan neodgovoreni poziv usred noći promenio je sve. Tog avgusta 2023. godine, dok su Beogradom odjekivali protesti zbog tragičnih masovnih ubistava u Ribnikaru i Mladenovcu, naš sagovornik dobio je poruku koja nije ličila ni na šta što je ranije video. Dugi broj iz male afričke zemlje, poziv preko WhatsApp-a. „Spavao sam i nisam se javio. Nisam ni slutio da to može imati veze s nečim mnogo većim,“ kaže on.

Tridesetog oktobra 2023. godine dobio je upozorenje na njegovom IPhone, ali nije znao o čemu se radi. “Pitao sam jednog IT stručnjaka za mišljenje, i on mi je rekao da je situacija ozbiljna i da bi trebalo da se obratim za pomoć. Istovremeno, dopisivao sam se sa kolegom koji mi je rekao da je i on primio identičnu poruku”.

Kontaktirali su jednu međunarodonu organizaciju, koja ih je uputila na lokalnog partnera za forenziku telefona. Nekoliko dana kasnije vratili su mu uređaj uz objašnjenje da je u pitanju bio pokušaj instaliranja špijunskog softvera Pegasus ili sličnog spyware-a iz arsenala NSO Group.

„Bio sam šokiran. Osećaj ranjivosti i nezaštićenosti potpuno me obuzeo,“ priča.

Pegasus je alat koji zvanično vlade širom sveta koriste za praćenje kriminalaca i terorista, ali dokazi sve češće ukazuju na njegovu zloupotrebu protiv novinara, aktivista i političkih protivnika. Ovaj softver omogućava potpuni uvid u privatni život mete – pristup kamerama, mikrofonima, porukama i pozivima – često bez ikakvog vidljivog traga.

Napad na njegov telefon desio se u trenutku kada je civilno društvo u Srbiji bilo na udaru sa više strana. Protesti su potresali Beograd, zahtevajući ostavke ministara i odgovornost vlasti za nasilje. Istovremeno, njegova organizacija je pokrenula program zaštite političkih disidenata iz Rusije. „Jedno od ovo dvoje sigurno je razlog za napad,“ smatra on.

Napadi nisu stali na digitalnom nadzoru. On opisuje kako je u tom periodu primetio fizički nadzor. „Na sastancima sa stranim diplomatama često su nam prilazili ljudi koji nisu delovali kao da su tu zbog sebe, već zbog nas,“ kaže. „Snimali su nas i pratili. To se dogodilo nekoliko puta.“

Forenzička analiza pokazala je da je napad na njegov telefon bio neuspešan, zahvaljujući ažuriranom softveru na iPhone uređaju. „Rekli su mi da je Pegasus sofisticiran ‘no-click’ softver. Ne morate ni da kliknete na link ili odgovorite na poziv – sve što je potrebno je ranjivost u vašem telefonu,“ objašnjava. Licenca za korišćenje Pegasusa košta između 20.000 i 30.000 dolara po osobi, a napadi su često praćeni drugim vrstama nadzora, uključujući fizičko praćenje. “Ta informacija me je dodatno uznemirila. Bio sam uveren da sam pod opservacijom i da se možda prate i moji bliski saradnici.”

„Napadač je nevidljiv, a to ga čini svemoćnim. To je ono što najviše zastrašuje,“ kaže on. „Promenio sam telefon, uveo lockdown mod i dodatno zaštitio kancelariju. Ali osećaj da neko može ponovo pokušati ne napušta me.“

Amnesty International i Access Now identifikovali su Srbiju kao zemlju u kojoj je Pegasus bio aktivan od 2021. godine, sa poslednjim pokušajem infekcije zabeleženim 2023 godine. Ovaj špijunski softver nije jedini alat u arsenalu za digitalni nadzor koji koriste autoritarni režimi, ali njegova upotreba protiv civilnog društva otkriva ozbiljne propuste u zaštiti osnovnih prava.

U mesecima nakon otkrića, aktivista je počeo da alarmira kolege iz civilnog sektora, upozoravajući ih da provere svoje telefone. Na poslu su unapredili digitalnu infrastrukturu i dodatno zaštitili fizički prostor. „Nisam želeo da plašim porodicu. Moj sin ne zna šta se dogodilo, ali jednog dana ću mu ispričati,“ kaže.

“Ništa što radimo nije tajno. Sve naše aktivnosti su javne, ali očigledno je da se ova vrsta špijunskog softvera koristi za prikupljanje informacija iz privatnog života kako bi se te osobe diskreditovale u javnosti. Bio sam siguran da nisam jedini – i nisam bio. Trebaće nam godine da utvrdimo koliko je ljudi bilo zaraženo ili je bio pokušaj infekcije Pegasom. Ovo je signal svima nama da oprez nije samo poželjan, već neophodan,“ kaže sagovornik BIRN-a.